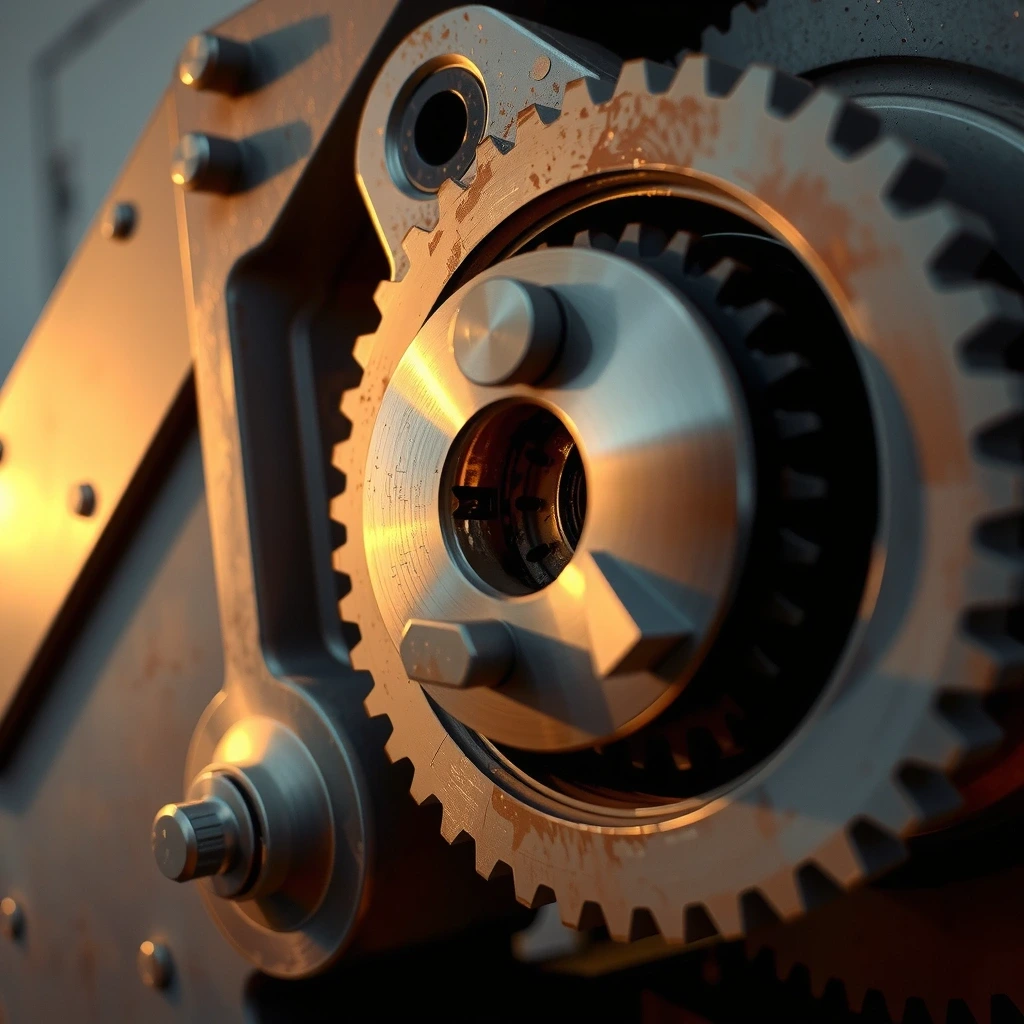

მრავალდონიანი ხელმოწერის (Multi-Sig) არქიტექტურა

ინსტიტუციური კლიენტებისთვის კრიტიკულია ერთპიროვნული გადაწყვეტილების რისკის გამორიცხვა. ჩვენი სერვისი მოიცავს სპეციალური პროტოკოლების შემუშავებას, სადაც ტრანზაქციების დასადასტურებლად საჭიროა სხვადასხვა დეპარტამენტის ხელმძღვანელების სინქრონიზებული თანხმობა. ეს სისტემა გამორიცხავს შიდა თაღლითობისა და გასაღებების დაკარგვის ალბათობას.

- როლების იერარქიული განაწილება

- დროში დაყოვნებული დადასტურების მექანიზმები

- კვორუმის მოქნილი კონფიგურაცია